Google lần đầu xác nhận zero-day được phát triển bằng AI trong thực tế; các nhóm tin tặc Trung Quốc, Triều Tiên và Nga đang khai thác công nghệ này theo các hướng khác nhau.

Nhóm Tình báo Mối đe dọa của Google hôm thứ Hai xác nhận lần đầu tiên trong thực tế: tội phạm mạng đã sử dụng một mô hình AI để phát hiện và vũ khí hóa lỗ hổng zero-day trong một công cụ quản trị web mã nguồn mở phổ biến. Lỗ hổng này cho phép vượt qua xác thực hai yếu tố (2FA), và các đối tượng tấn công đã chuẩn bị một chiến dịch khai thác hàng loạt trước khi Google can thiệp.

Điểm đáng chú ý về mặt kỹ thuật là cách AI đã tìm ra lỗ hổng mà các công cụ quét truyền thống bỏ sót. Thay vì tìm kiếm mã lỗi hay sự cố sập hệ thống, mô hình AI đã phân tích logic vận hành của phần mềm, phát hiện mâu thuẫn giữa điều kiện được mã hóa cứng và cơ chế bảo vệ 2FA, cho phép kẻ tấn công vượt qua lớp xác thực mà không cần phá vỡ mã hóa.

Theo Google, đây là dạng suy luận theo ngữ cảnh mà các mô hình ngôn ngữ lớn ngày càng thực hiện được, trong khi các công cụ tự động thế hệ cũ về cơ bản không có khả năng này.

AI khuếch đại năng lực tấn công theo nhiều hướng khác nhau

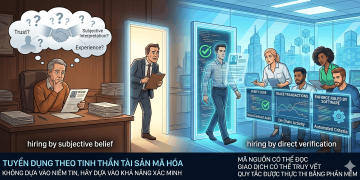

Báo cáo của Google phác họa bức tranh phân hóa rõ nét về cách các nhóm tấn công quốc gia khai thác AI. Các tác nhân từ Trung Quốc và Triều Tiên tập trung sử dụng công nghệ để tìm điểm yếu phần mềm và phát triển mã khai thác, trong khi các nhóm liên quan đến Nga ứng dụng AI vào mục đích khác: tạo phần mềm độc hại đa hình với các lớp che giấu và logic đánh lạc hướng được tạo tự động, nhằm né tránh phòng thủ.

Google cũng ghi nhận các kỹ thuật tinh vi hơn như bẻ khóa vai trò giả lập và tích hợp bộ dữ liệu bảo mật chuyên biệt để tăng độ chính xác trong phát hiện lỗ hổng.

Tuy nhiên, không phải toàn bộ cộng đồng nghiên cứu đồng thuận với mức độ cảnh báo của Google. Một nghiên cứu do Đại học Cambridge dẫn dắt, phân tích hơn 90.000 chủ đề trên các diễn đàn tội phạm mạng, cho thấy phần lớn tội phạm sử dụng AI cho thư rác và lừa đảo giả mạo, không phải để xây dựng các cuộc tấn công tinh vi.

Nghiên cứu cũng lập luận rằng vai trò của các mô hình AI bị bẻ khóa đang bị phóng đại, khi người dùng mới trong cộng đồng tội phạm mạng vẫn coi trọng học hỏi từ cộng đồng không kém gì bản thân công cụ AI.

Bất chấp tranh luận về quy mô thực tế, sự kiện Google xác nhận lần này xảy ra trong bối cảnh toàn ngành đang phải đối mặt với hệ quả của chính công nghệ mình tạo ra. Anthropic đầu năm nay đã hạn chế quyền truy cập vào Claude Mythos sau khi các thử nghiệm cho thấy mô hình này có thể xác định hàng nghìn lỗ hổng phần mềm chưa được biết đến.

Mozilla, sau khi dùng Mythos để phát hiện 271 lỗ hổng trong Firefox chỉ trong một đợt kiểm tra, thừa nhận cảm giác choáng ngợp trước số lượng phát hiện, và đặt câu hỏi liệu tốc độ vá lỗi có còn theo kịp tốc độ phát hiện hay không. Đó cũng chính là câu hỏi mà cả ngành an ninh mạng chưa có lời giải thỏa đáng.