Kẻ tấn công leo thang quyền truy cập từ tài khoản nhân viên vào hạ tầng nội bộ Vercel, đòi 2 triệu USD tiền chuộc và đe dọa lộ bí mật triển khai của các dự án Web3.

Vercel, nền tảng lưu trữ giao diện người dùng được hàng nghìn dự án Web3 sử dụng, hôm Chủ nhật xác nhận bị xâm nhập trái phép vào một số phần hạ tầng nội bộ, đồng thời huy động đơn vị ứng phó sự cố bên ngoài và thông báo cho cơ quan thực thi pháp luật. Công ty cho biết chỉ một nhóm khách hàng giới hạn bị ảnh hưởng và đang được liên hệ trực tiếp, trong khi các dịch vụ vẫn hoạt động bình thường.

Tuy nhiên, bản chất của cuộc tấn công, nhắm vào tầng lưu trữ và triển khai thay vì lớp DNS như thông thường, đặt ra một mối đe dọa có tính hệ thống nghiêm trọng hơn với toàn bộ hệ sinh thái.

Theo CEO Guillermo Rauch, điểm khởi phát là tài khoản Google Workspace của một nhân viên Vercel bị xâm phạm thông qua một vụ vi phạm tại Context.ai, nền tảng AI mà nhân viên này sử dụng. Từ đó, kẻ tấn công leo thang quyền truy cập vào các môi trường nội bộ của Vercel.

Mặc dù toàn bộ biến môi trường nhạy cảm được lưu trữ ở trạng thái mã hóa hoàn toàn khi nghỉ, kẻ tấn công đã khai thác một kẽ hở quan trọng: Vercel cho phép một số biến được đánh dấu là “không nhạy cảm” và các biến này có thể liệt kê được, đủ để mở rộng phạm vi tấn công.

“Chúng tôi tin rằng nhóm tấn công có trình độ rất cao và tôi rất nghi ngờ rằng chúng đã được AI tăng tốc đáng kể,” ông Rauch viết, mô tả tốc độ và mức độ hiểu biết về hệ thống của đối tượng là “đáng kinh ngạc.” Đội ngũ Mandiant của Google hiện đang hỗ trợ điều tra.

Rủi ro dây chuyền với hệ sinh thái Web3

Song song với thông báo chính thức, một người bán lấy tên ShinyHunters trên chợ tội phạm mạng BreachForums đã chào bán thứ được mô tả là dữ liệu nội bộ Vercel với giá 2 triệu USD, bao gồm khóa truy cập, mã nguồn, bản ghi cơ sở dữ liệu, token NPM và GitHub, cùng thông tin xác thực triển khai nội bộ. Một mẫu được chia sẻ như bằng chứng chứa khoảng 580 bản ghi nhân viên với họ tên, email công ty và mốc thời gian hoạt động.

Tính xác thực của các tuyên bố này chưa được kiểm chứng độc lập, và các thành viên liên hệ với nhóm ShinyHunters cốt lõi đã phủ nhận vai trò trong vụ việc. Kẻ tấn công cho biết đã liên hệ với Vercel về khoản tiền chuộc, song công ty chưa xác nhận bất kỳ cuộc đàm phán nào.

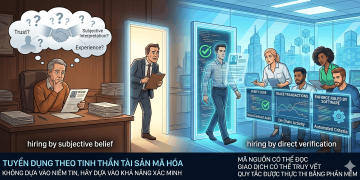

Mức độ phơi nhiễm của lĩnh vực tài sản mã hóa là đặc biệt đáng lo ngại. Các nhóm Web3 thường xuyên triển khai giao diện ví, DEX và dapp trên Vercel, và bất kỳ dự án nào lưu trữ điểm cuối RPC riêng, khóa API bên thứ ba hay bí mật liên quan đến ví dưới dạng biến môi trường thuần văn bản hiện có thể cần coi các bí mật đó là đã bị xâm phạm.

Nhà phát triển Theo Browne, người có ảnh hưởng rộng trong cộng đồng lập trình, cho biết các hệ thống bị ảnh hưởng nặng nhất là tích hợp nội bộ của Vercel với Linear và GitHub, đồng thời khuyến nghị rotate toàn bộ biến môi trường không được gắn cờ nhạy cảm, phù hợp với hướng dẫn chính thức từ phía Vercel.

Điều phân biệt vụ việc này với các cuộc tấn công giao diện người dùng trước đây, như vụ chiếm quyền DNS của CoW Swap tuần trước, hay các vụ Aerodrome và Velodrome tháng 11 năm ngoái, là bề mặt tấn công nằm ở tầng lưu trữ và triển khai, không phải ở tầng DNS.

Trong kịch bản xấu nhất, điều đó có thể cho phép kẻ tấn công can thiệp trực tiếp vào đầu ra bản dựng của dự án, thay vì chỉ chuyển hướng tên miền, một hình thức tấn công vô hình hơn và khó phát hiện hơn nhiều. Đến thời điểm bài viết, chưa có dự án tài sản mã hóa nào công khai xác nhận đã được Vercel liên hệ về lỗ hổng này.