Hãy hình dung bạn vừa mua một chiếc điện thoại thông minh mới. Bạn bật máy, thiết lập các bước cấu hình ban đầu, thử camera, tải về những ứng dụng yêu thích. Bạn thậm chí cài đặt một ví tiền mã hóa từ cửa hàng ứng dụng chính thức và nhanh chóng nạp tiền vào để lưu trữ. Mọi thao tác diễn ra trơn tru — cho đến một ngày, khi mở ứng dụng ví, bạn phát hiện số dư của mình đã biến mất.

Chuyện gì đã xảy ra? Bạn đã tuân thủ đầy đủ các hướng dẫn an toàn: tải ứng dụng từ nguồn chính thống, bật xác thực hai yếu tố (2FA), và tuyệt đối không chia sẻ thông tin bảo mật. Nhưng có một điều bạn không hề hay biết: ngay từ khoảnh khắc chiếc điện thoại được bật nguồn, nó đã nằm dưới sự kiểm soát của tin tặc.

Trong những năm gần đây, tội phạm mạng đã phát triển một phương thức tấn công tinh vi mới: phát tán điện thoại giả có cài đặt sẵn phần mềm độc hại (malware) nhằm chiếm đoạt tài sản kỹ thuật số. Bài viết này sẽ phân tích cơ chế hoạt động, các dấu hiệu nhận biết và biện pháp phòng ngừa trước loại hình lừa đảo ngày càng phổ biến này.

Lừa đảo bằng điện thoại giả: Mối đe dọa âm thầm với người dùng tài sản số

Chiêu thức lừa đảo điện thoại giả liên quan đến việc đưa ra thị trường những thiết bị nhái có thiết kế và giao diện người dùng gần như giống hệt điện thoại chính hãng — đặc biệt là các mẫu Android phổ biến. Tuy nhiên, điểm khác biệt nằm ở lớp phần mềm: các thiết bị này được cài đặt sẵn mã độc tinh vi, thường được nhúng sâu vào hệ điều hành ngay từ khâu sản xuất, với mục tiêu cuối cùng là đánh cắp tài sản mã hóa của người dùng.

Đối tượng bị nhắm đến thường là những người sử dụng ví tiền mã hóa, thực hiện giao dịch hoặc lưu trữ crypto trên thiết bị di động — tức là bất kỳ ai tham gia vào nền kinh tế tài sản số đều có thể trở thành nạn nhân.

Điểm nguy hiểm ở đây là các thiết bị giả này vận hành gần như không khác biệt gì so với điện thoại thật, khiến người dùng khó phát hiện bất thường cho đến khi tổn thất đã xảy ra.

Theo các báo cáo từ chuyên gia an ninh mạng, số lượng thiết bị giả bị phát hiện đang gia tăng nhanh chóng. Một chiến dịch được ghi nhận năm 2025 cho thấy có hơn 2.600 người dùng bị lừa mua điện thoại Android giả chứa phần mềm độc hại. Kaspersky cũng cảnh báo rằng hàng ngàn thiết bị loại này đang được bán công khai trên các nền tảng trực tuyến.

Cách phần mềm độc hại hoạt động trên điện thoại giả

Một trong những mã độc được sử dụng phổ biến trong các thiết bị giả là Triada Trojan — một phần mềm độc hại có khả năng hoạt động sâu bên trong hệ thống và rất khó phát hiện.

Triada lần đầu được xác định vào năm 2016, ban đầu chỉ tập trung vào đánh cắp dữ liệu từ các ứng dụng tài chính và nền tảng nhắn tin như WhatsApp, Facebook. Tuy nhiên, trong các phiên bản mới, tin tặc đã nhúng Triada ngay trong firmware của thiết bị, biến nó thành một phần “ẩn danh” của hệ điều hành, gần như không thể bị loại bỏ bằng các phương pháp thông thường như khôi phục cài đặt gốc hoặc dùng phần mềm diệt virus.

Một khi thiết bị bị nhiễm Triada, kẻ tấn công có thể:

- Tự động thay thế địa chỉ ví trong các giao dịch để chuyển tài sản về ví của chúng.

- Truy cập khóa riêng (private key), thông tin đăng nhập tài khoản, và thực hiện giao dịch mà không cần sự cho phép từ người dùng.

- Đánh cắp toàn bộ thông tin tài chính và vượt qua các lớp bảo vệ như 2FA.

- Giả mạo số điện thoại và chặn bắt nội dung cuộc gọi, tin nhắn SMS.

- Cài đặt thêm các phần mềm độc hại khác từ xa, tạo điều kiện cho các cuộc tấn công liên tục.

Một chuyên gia từ Kaspersky, ông Dmitry Kalinin, cho biết: “Phân tích giao dịch trên blockchain cho thấy các nhóm tội phạm đang thu lợi lớn từ chiến dịch này; một địa chỉ ví liên quan đến Triada đã nhận hơn 270.000 USD tiền mã hóa bị chiếm đoạt.”

Cách điện thoại giả được phát tán

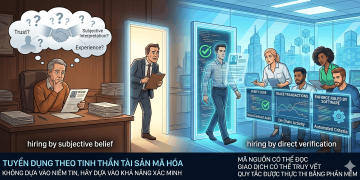

Điều đáng quan ngại là phần mềm độc hại không được cài đặt bởi người dùng, mà được nhúng vào ngay từ khâu sản xuất hoặc phân phối. Điều này đặt ra câu hỏi: làm thế nào các thiết bị đã nhiễm mã độc có thể đến tay người tiêu dùng?

Câu trả lời nằm ở việc chuỗi cung ứng thiết bị đã bị xâm nhập. Một số nhà phân phối hoặc cửa hàng — dù vô tình hay cố ý — đang bán các thiết bị giả chứa phần mềm độc hại. Những chiếc điện thoại này thường được:

- Bán trên các nền tảng thương mại điện tử không chính thức, chợ xám hoặc các cửa hàng nhỏ lẻ.

- Sao chép ngoại hình của các thương hiệu lớn như Samsung, Xiaomi, Huawei… với mức giá rẻ bất thường nhằm thu hút người tiêu dùng.

Dù hình thức này xuất phát từ các khu vực như Nga, nhưng hiện đã lan rộng khắp châu Á, châu Âu và Bắc Mỹ. Việc giao dịch dễ dàng qua mạng càng khiến người tiêu dùng dễ rơi vào bẫy.

Biện pháp phòng tránh

Trong bối cảnh giá trị tài sản mã hóa ngày càng tăng, các mối đe dọa từ tội phạm mạng cũng theo đó gia tăng. Tuy nhiên, người dùng có thể giảm thiểu rủi ro bằng các biện pháp bảo vệ chủ động sau:

- Chỉ mua điện thoại từ nhà sản xuất hoặc nhà bán lẻ được ủy quyền. Tuyệt đối tránh các thiết bị giá rẻ không rõ nguồn gốc, đặc biệt là hàng đã qua sử dụng.

- Luôn cập nhật hệ điều hành và phần mềm bảo mật. Bản vá mới thường khắc phục các lỗ hổng bị khai thác.

- Chỉ tải ứng dụng từ các cửa hàng chính thức (App Store, Google Play) hoặc từ website xác minh của nhà phát triển.

- Kiểm tra kỹ thông tin nhà phát hành trước khi cài đặt ví tiền mã hóa.

- Cảnh giác với các dấu hiệu bất thường như thiết bị nóng bất thường, hao pin nhanh, ứng dụng lạ xuất hiện, hoặc popup không rõ nguồn gốc.

- Tránh nhấp vào liên kết từ tin nhắn lạ, kể cả khi nội dung trông có vẻ hợp lý.

- Luôn bật xác thực hai yếu tố (2FA) cho mọi tài khoản liên quan đến tài sản số.

- Ưu tiên sử dụng ví cứng (hardware wallet) để lưu trữ tài sản dài hạn, thay vì giữ trên thiết bị có kết nối Internet.

- Giám sát chặt chẽ mọi giao dịch và hoạt động bất thường trong ví.

- Cài đặt phần mềm diệt virus có uy tín, đồng thời thường xuyên rà quét và cập nhật hệ thống.