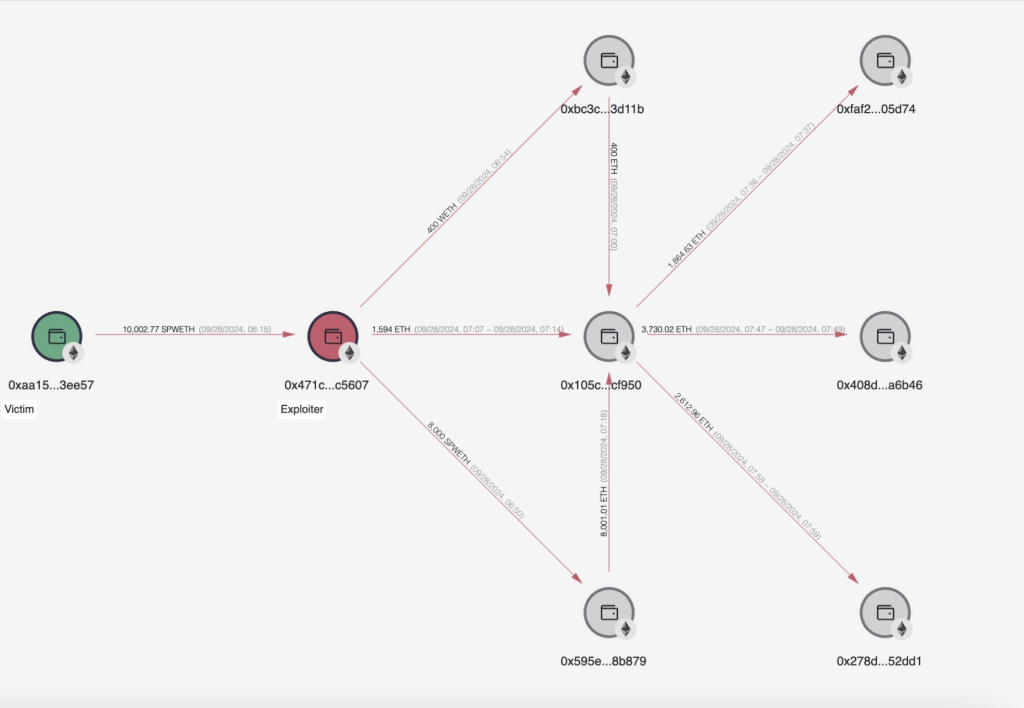

Một ví blockchain đã bị tấn công tinh vi, dẫn đến mất 12.083 token spWETH, tương đương 32 triệu USD. Sự kiện làm dấy lên lo ngại về tình trạng gia tăng các vụ lừa đảo tiền mã hóa trong thời gian gần đây.

Vào ngày 27/9, một ví tiền mã hóa có địa chỉ kết thúc bằng “e57” đã trở thành nạn nhân của một cuộc tấn công lừa đảo tinh vi, dẫn đến việc bị đánh cắp 12.083 token Spark Wrapped Ethereum (spWETH), tương đương khoảng 32 triệu USD. Công ty an ninh mạng CertiK đã phân tích chi tiết vụ việc và cho biết ban đầu, 10.000 spWETH (khoảng 26 triệu USD) đã được chuyển đến một ví trung gian có địa chỉ bắt đầu bằng “0x471c”. Sau đó, số tiền này được phân tán đến 4 ví khác nhau: 1.750 ETH đến ví “0x105c”, 2.613 ETH đến ví “0x278d”, 3.730 ETH đến ví “0x408d” và 1.865 ETH đến ví “0xfaf2”.

Mặc dù chưa được xác nhận chính thức, Arkham Intelligence cho biết ví bị tấn công có khả năng thuộc về Shixing Mao, người sáng lập F2Pool, một trong những bể đào Bitcoin lớn nhất thế giới. Sự việc trên một lần nữa gióng lên hồi chuông cảnh báo về mức độ tinh vi và nguy hiểm của các cuộc tấn công lừa đảo trong lĩnh vực tiền mã hóa.

Sự gia tăng đáng lo ngại của các vụ lừa đảo tiền mã hóa

Tháng 8/2024 chứng kiến sự gia tăng đột biến của các vụ lừa đảo tiền mã hóa, với mức tăng lên tới 215% so với tháng trước đó. Theo báo cáo của Scam Sniffer, tổng thiệt hại từ các cuộc tấn công đã vượt quá 66 triệu USD, trong đó có một vụ tấn công nhắm vào quyền sở hữu proxy của nạn nhân, khiến một ví cá nhân mất tới 55 triệu USD.

Báo cáo tháng 9/2024 từ Blockaid cũng chỉ ra sự xuất hiện của AngelX, phiên bản nâng cấp của phần mềm lừa đảo Angel Drainer. Chỉ trong vòng 4 ngày, AngelX đã triển khai hơn 300 ứng dụng phi tập trung (DApps) giả mạo, nhắm mục tiêu vào các mạng blockchain mới như The Open Network và Tron. Điểm đáng chú ý của AngelX là bảng điều khiển nâng cấp, cho phép kẻ tấn công dễ dàng tạo ra các chiêu trò lừa đảo phức tạp và tùy biến cao.

Không chỉ vậy, Scam Sniffer còn cảnh báo về việc công cụ tìm kiếm DuckDuckGo hiển thị các trang Etherscan giả mạo. Các liên kết độc hại này yêu cầu người dùng kết nối ví MetaMask, từ đó tin tặc có thể truy cập và chiếm đoạt tài sản trong ví.